Pour rappel : La force d’authentification est un contrôle d’accès conditionnel qui permet aux administrateurs en charge de la sécurité des accés de spécifier quelle combinaison de méthodes d’authentification peut être utilisée pour accéder à une ressource.

Les administrateurs peuvent donc spécifier une « force d’authentification » pour accéder à une ressource en créant une stratégie d’accès conditionnel avec le contrôle Exiger la force d’authentification .

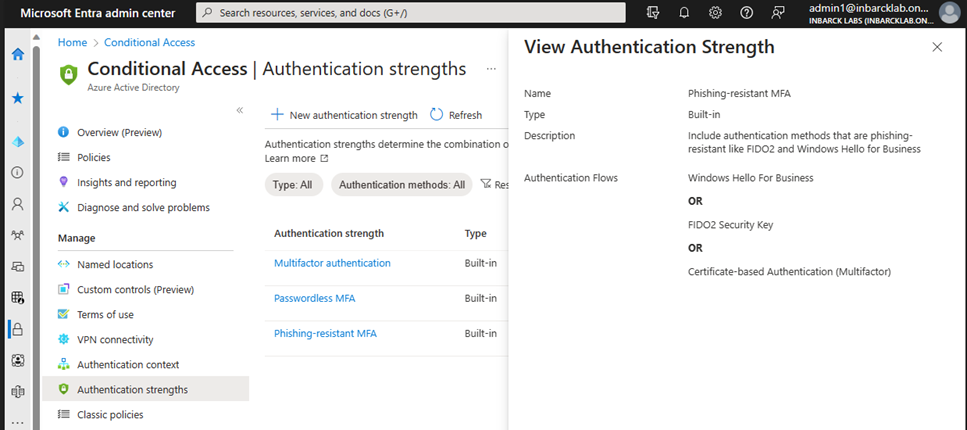

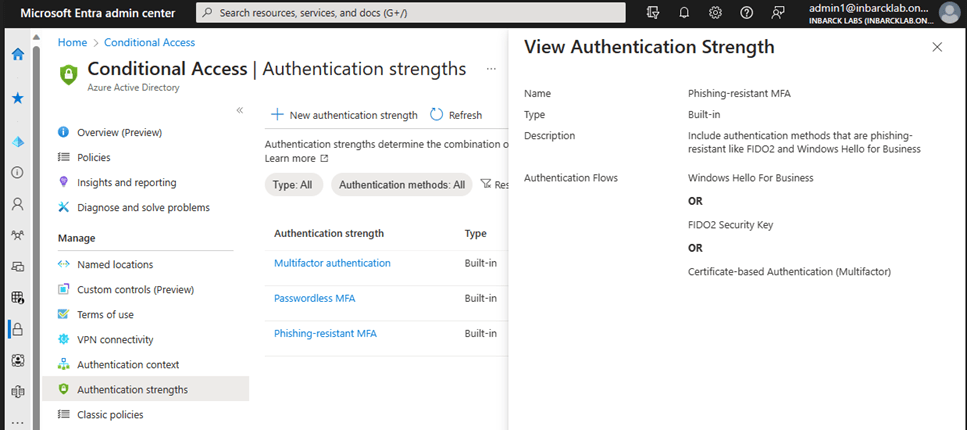

Ils peuvent choisir parmi trois forces d’authentification intégrées : Force d’authentification multifacteur, Force MFA sans mot de passe et Force MFA résistante au hameçonnage.

Ils peuvent également créer une force d’authentification personnalisée en fonction des combinaisons de méthodes d’authentification qu’ils souhaitent autoriser

Article original : https://techcommunity.microsoft.com/t5/microsoft-entra-azure-ad-blog/conditional-access-authentication-strength-is-now-generally/ba-p/3773134

Je vous salue ! Je suis ravi d’annoncer que la force d’authentification de l’accès conditionnel est désormais disponible de manière générale. Cette fonctionnalité puissante permet aux organisations de choisir les exigences de méthode d’authentification appropriées pour des scénarios spécifiques, facilitant plus que jamais l’évolution des organisations vers une authentification plus sûre, plus moderne et plus forte.

Avec l’accès conditionnel, les administrateurs peuvent définir un niveau minimum d’authentification requis pour l’accès, en fonction de facteurs tels que le niveau de risque de connexion de l’utilisateur ou la sensibilité de la ressource à laquelle il accède. Cela peut être particulièrement utile pour les organisations qui opèrent dans des secteurs très réglementés ou qui ont des exigences strictes en matière de conformité. Par exemple, les agences gouvernementales américaines qui doivent se conformer au mémorandum 22-09 de l’Office of Management and Budget (OMB) du gouvernement fédéral américain. La force d’authentification aide les clients gouvernementaux à mettre en œuvre une MFA résistante au phishing pour leurs employés et leurs fournisseurs.

Les organisations peuvent choisir parmi des politiques de force d’authentification prédéfinies ou définir leurs propres politiques de force d’authentification personnalisées, en fonction de leurs besoins spécifiques et de leurs profils de risque. Ces politiques peuvent être appliquées aux membres du Tenant et aux utilisateurs externes à partir de n’importe quel nuage Microsoft. Cela permet aux organisations d’élever le niveau des exigences d’authentification pour leurs fournisseurs et partenaires.

Nous avons constaté que de nombreuses organisations utilisent déjà la force d’authentification de l’accès conditionnel de diverses manières. Par exemple :

- Une agence gouvernementale qui utilise la force d’authentification pour imposer l’authentification par certificat (CBA) pour l’authentification à toute ressource protégée par Azure Active Directory (Azure AD), tout en autorisant d’autres méthodes d’authentification pour la réinitialisation du mot de passe, qui est utilisée pour prendre en charge les applications existantes sur site.

- Une société de services professionnels qui utilise la force d’authentification pour obliger ses utilisateurs privilégiés à utiliser FIDO2 et à s’éloigner progressivement des méthodes basées sur les télécommunications pour leur large base d’utilisateurs.

- Un éditeur de logiciels qui utilise la force d’authentification pour imposer la standardisation des méthodes d’authentification à travers les multiples Tenant qu’il possède.