Microsoft annonce l’arrivée de nouveaux modes de validation SMTP DANE et MTA‑STS configurables directement sur les connecteurs sortants d’Exchange Online.

Ces nouveautés offrent aux administrateurs un contrôle beaucoup plus précis sur le niveau de sécurité appliqué lors de l’envoi d’emails vers des domaines externes.

L’objectif est de permettre un équilibre entre sécurité renforcée, fiabilité de délivrance, et compatibilité avec les partenaires dont les configurations ne sont pas encore pleinement à jour.

Ce qui change

Les connecteurs sortants d’Exchange Online peuvent désormais appliquer trois modes différents pour SMTP DANE et MTA‑STS :

1. Opportunistic (par défaut)

- Exchange Online tente d’utiliser SMTP DANE et MTA‑STS si le domaine destinataire les supporte.

- En cas d’absence de support ou d’échec de validation, le message est quand même envoyé.

- Ce mode favorise la compatibilité tout en profitant des protections lorsque disponibles.

2. Mandatory (obligatoire – seulement pour SMTP DANE)

- Implique une validation stricte SMTP DANE avec DNSSEC.

- Le message est mis en file d’attente si la validation échoue ou si le domaine ne supporte pas SMTP DANE.

- Ce mode est fait pour les partenaires pleinement conformes.

3. None (désactivé)

- Désactive totalement les validations SMTP DANE et/ou MTA‑STS pour le connecteur.

- Utilisé pour des partenaires qui ne supportent pas encore ces standards.

- Réduit la sécurité, mais assure la continuité des échanges.

- Ces réglages s’appliquent par connecteur, ce qui permet d’adapter finement la stratégie sans impact sur tout le tenant.

Pourquoi ces évolutions sont importantes ?

SMTP DANE (avec DNSSEC) et MTA‑STS renforcent significativement la sécurité du transport email en protégeant contre :

- les attaques de downgrade TLS,

- les redirections MX malveillantes,

- les manipulations visant à affaiblir la sécurité du chemin SMTP.

Cependant, certains partenaires utilisent encore des infrastructures incompatibles.

Les entreprises avaient donc besoin d’un modèle plus flexible que le « tout ou rien ».

Les nouveaux modes permettent :

- d’exiger une sécurité maximale lorsque c’est possible,

- de maintenir la fiabilité et la continuité des envois vers des partenaires en transition,

- de renforcer progressivement le niveau de sécurité global.

Ressources complémentaires

Des mises à jour de documentation et des guides administratifs sont disponibles sur Microsoft Learn, notamment via la commande Set-OutboundConnector dans Exchange PowerShell.

A PROPOS DE SMTP DANE

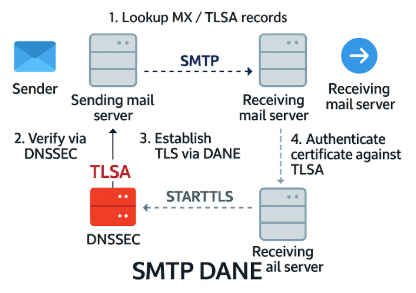

SMTP DANE est un mécanisme de sécurité qui permet à un serveur de messagerie d’authentifier de manière fiable le serveur destinataire avant d’établir une connexion TLS.

Il repose sur deux éléments essentiels :

1. Un enregistrement DNS spécial : le TLSA

Un domaine publie dans son DNS un enregistrement TLSA, qui indique :

- que son serveur SMTP supporte TLS,

- quel certificat TLS il doit présenter (ou quel hash de clé publique),

- selon quelles règles ce certificat doit être validé.

Ainsi, le serveur émetteur peut vérifier qu’il parle au bon serveur, et non à un serveur usurpé.

2. Une protection DNS via DNSSEC

Les enregistrements TLSA doivent être signés via DNSSEC.

DNSSEC garantit que les données DNS n’ont pas été falsifiées (pas de spoofing), ce qui empêche un attaquant de modifier l’enregistrement TLSA pour rediriger le trafic vers un serveur malveillant.

Schéma de fonctionnement

- Lookup MX + TLSA (DNSSEC validés)

- Validation DNSSEC

- Établissement TLS sécurisé via DANE

- Vérification stricte du certificat contre TLSA

- Comparaison avec STARTTLS classique (vulnérable aux attaques downgrade/MITM)