La sécurité des identités dans l’environnement Entra ID peut devenir de plus en plus complexe à mesure que votre organisation étend ses environnements numériques. Le nombre d’utilisateurs, d’applications, mais aussi d’identités non humaines (comme les agents IA) augmentent, ce qui rend la gestion manuelle des stratégies d’accès conditionnel un peu plus difficile. Dans ce contexte, nos approches statiques basées uniquement sur les bonnes pratiques pourraient ne plus suffire à garantir un niveau de sécurité cohérent .

Passer d’une sécurité statique à une optimisation continue

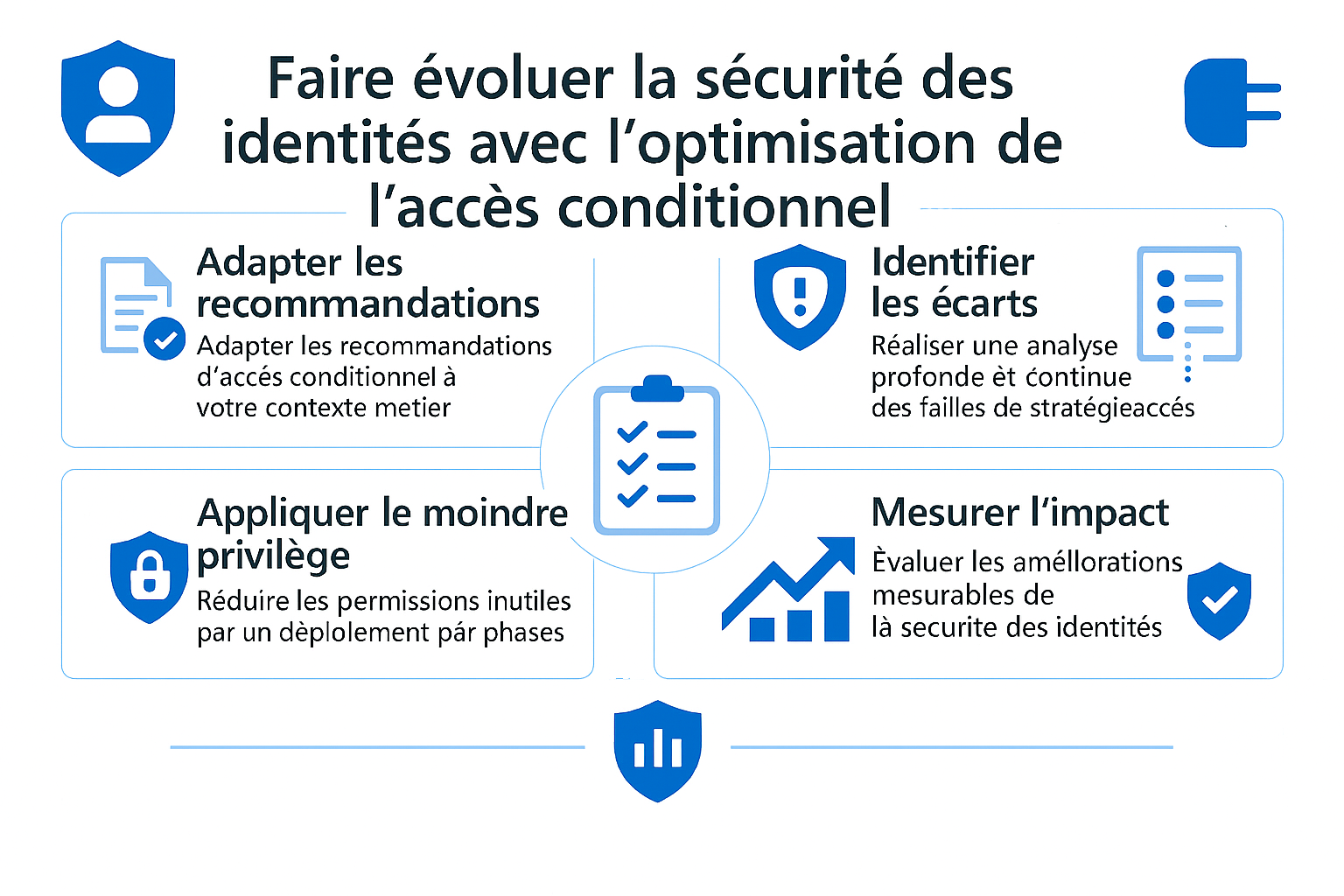

Microsoft fait donc évoluer l’agent d’optimisation de l’accès conditionnel (Conditional Access Optimization Agent) pour répondre à cette réalité. L’objectif n’est plus seulement de fournir des recommandations génériques, mais de proposer une optimisation continue, contextualisée et alignée sur la réalité opérationnelle de chaque organisation.

L’agent s’appuie désormais sur une compréhension plus fine du contexte métier afin d’identifier des failles que les revues manuelles ou ponctuelles ne permettent pas toujours de détecter.

pour pouvoir bénéficier de l’agent en question

- Vous devez disposer au minimum d’une licence Microsoft Entra ID P1.

- Vous devez disposer d’unités de calcul de sécurité (SCU) disponibles.

- En moyenne, chaque exécution de l’agent consomme moins d’une SCU.

- Vous devez disposer du rôle Microsoft Entra approprié.

- Le rôle d’administrateur de sécurité est requis pour activer l’agent lors de la première utilisation.

- Les rôles de lecteur de sécurité et de lecteur global peuvent consulter l’agent et les suggestions éventuelles, mais ne peuvent effectuer aucune action.

- Les rôles d’administrateur d’accès conditionnel et d’administrateur de sécurité peuvent afficher l’agent et agir sur les suggestions.

- Vous pouvez attribuer aux administrateurs d’accès conditionnel un accès à Security Copilot, ce qui leur permet également d’utiliser l’agent.Les contrôles basés sur les appareils nécessitent des licences Microsoft Intune.

Des recommandations adaptées à l’environnement réel de l’organisation

Chaque entreprise applique en toute logique, l’accès conditionnel selon ses propres conventions : nommage des règles, exceptions, contraintes réglementaires ou exigences internes.

Jusqu’à présent, les recommandations reposaient principalement sur des standards Microsoft et sectoriels.

Désormais, l’agent est capable de tenir compte du fonctionnement spécifique de l’organisation, ce qui permet de proposer des recommandations plus pertinentes, mieux acceptées et plus faciles à mettre en œuvre.

Une analyse approfondie et continue des écarts de sécurité

Avec la multiplication des règles d’accès conditionnel, il devient effectivement complexe d’identifier les interactions entre les politiques, les zones de recouvrement ou les angles morts persistants.

L’agent effectue une analyse transversale et continue de l’ensemble des politiques afin de détecter les écarts existants ou émergents, offrant ainsi une meilleure visibilité sur les risques réels liés aux accès.

Réduction des privilèges et déploiements sécurisés

Dans une logique Zero Trust, l’agent contribue également à réduire les privilèges excessifs, notamment pour les identités d’agents et les accès non utilisés, afin de limiter la surface d’attaque.

Les changements recommandés peuvent être déployés progressivement grâce à des mécanismes de déploiement par phases, ce qui permet de limiter les risques d’interruption de service ou de verrouillage des utilisateurs.

Accélération de l’authentification sans mot de passe

Microsoft intègre également des campagnes de déploiement des passkeys, facilitant l’adoption de méthodes d’authentification résistantes au phishing. L’agent aide à cibler les utilisateurs prioritaires, à suivre l’avancement et à généraliser progressivement ces mécanismes modernes d’authentification.

Une visibilité mesurable sur la posture Zero Trust

Enfin, l’agent propose des rapports de posture Zero Trust permettant de mesurer concrètement les améliorations apportées aux stratégies d’accès conditionnel. Ces indicateurs aident les équipes sécurité à démontrer l’impact réel des actions mises en œuvre et à piloter la sécurité des identités dans la durée.

En quelques mots, avec cette évolution, l’agent d’optimisation de l’accès conditionnel ne se limite plus à un rôle de conseil ponctuel. Il pourrait devenir un moteur d’amélioration continue de la sécurité des identités, capable de s’adapter aux environnements complexes et en constante évolution, tout en accompagnant les équipes IT vers un modèle Zero Trust encore plus efficace.

Laurent TERUIN