La solution de chiffrement à double clefs

Laurent TERUIN

Il y a peu, les documents bureautiques sensibles créés par les utilisateurs étaient protégés par des droits d’accès positionnés sur des serveurs de fichiers ou de façon plus élaborée, à travers une Gestion Electronique de Documents.

La protection était ainsi positionnée sur le contenant plutôt que sur le contenu, laissant la possibilité à un utilisateur ayant accès à ce document de pouvoir aisément le transférer à l’extérieur de l’entreprise.

En cas de compromission de la sécurité du contenant, le hacker avait donc toute la possibilité d’accéder aux documents et de pouvoir organiser une fuite de données massive.

Une solution alternative consistait également à chiffrer le document avec un certificat dont la possession pouvait être partagée pour permettre l’accès à ces informations. La gestion du cycle de vie de ces certificats et le risque de vol de ce dernier, pouvait également compromettre l’accès aux documents chiffrés.

L’arrivée des solutions cloud a permis de renforcer considérablement d’une part, l’authentification des utilisateurs, et d’autre part, la mise en place de sécurités plus élaborées pour les documents produits par l’entreprise.

1.1 Se protéger de l’ingérence étrangére

L’utilisation massive de solutions américaines induit nativement un risque d’ingérence étrangère pour l’entreprise et ce, même si les documents qui reposent dans les centres de données du fournisseur sont chiffrés avec une clef de chiffrement issue de la PKI de l’entreprise.

Car vous en conviendrez , « celui qui possède la clef ouvre la porte » ; Or dans la plupart des cas comme dans l’environnement Microsoft 365, la clef de chiffrement issue de la PKI souveraine de l’entreprise doit pour des fonctions comme l’indexation , ou la coédition notamment, être accessible aux services Cloud. Autrement dit, les services cloud doivent pouvoir accéder au contenu documentaire pour offrir à l’utilisateur des services interactifs. Avec M365, la clef issue de la PKI interne est stockée dans Azure.

C’est le cas de la solution CustomerKey de Microsoft qui permet de stocker dans Azure une clef de chiffrement issue d’une PKI souveraine et qui permet de chiffrer les données du tenant avec celle-ci plutôt qu’avec celle fournie par l’entreprise Microsoft.

Si cette solution (CustomerKey) répond à des obligations légales, elle ne protège pas l’entreprise du risque d’ingérence étrangère comme ceux pouvant provenir des Etats-Unis.

2 DKE : la solution

2.1 Le principe

C’est tout l’intérêt de la solution de chiffrement à double clef (ou Double Key Encryption) présente dans l’environnement Microsoft.

Celle-ci va permettre de littéralement, « surchiffrer » un document avec un clef souveraine stockée en dehors du périmètre de sécurité du fournisseur Cloud. Autrement dit, les documents générés et classés DKE via la classification Microsoft Purview seront chiffrés une première fois par la clef de chiffrement du tenant, puis avec une clef souveraine.

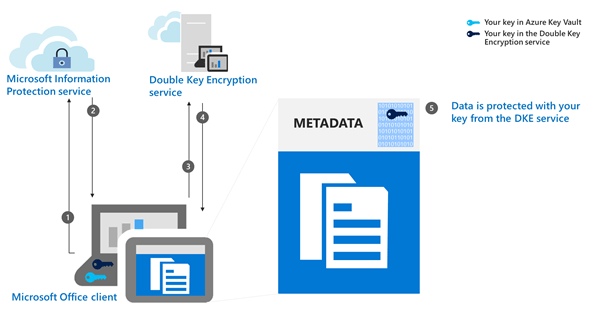

L’image ci-dessous issue de la documentation Microsoft illustre ce processus de double chiffrement.

Si le document est envoyé vers l’extérieur , par courriel ou via un espace de partage vers des personnes extérieures à l’entreprise, il ne sera déchiffrable que, si l’utilisateur le recevant, est identifié comme bénéficiaire et si ce dernier est en mesure de joindre le service de chiffrement DKE souverain de l’entreprise. Si votre document DKE est téléchargé vers une IA en ligne , le contenu sera naturellement inexploitable car indéchiffrable.

Si votre service de chiffrement DKE n’est joignable uniquement que depuis les réseaux de votre entreprise alors ce document ne pourra pas être consulté à moins d’être connecté au sein de l’entreprise et de disposer d’autorisation spécifiques inscrites dans le document lui-même.

Ces autorisations doivent impérativement comprendre des identités présentes dans les métadata du document mais peuvent être également générales comme par exemple, tous les utilisateurs de votre entreprise ou un sous ensemble de personnes.

2.2 Des avantages mais aussi des limitations.

2.2.1 Limitation fonctionnelle

Le fournisseur cloud ne disposant pas de la seconde clef sera incapable d’accéder au contenu, ce qui nécessairement bloque certaines fonctionnalités natives. Dans l’environnement Microsoft, les fonctions ci-dessous ne sont par conséquent plus disponibles avec des productions documentaires chiffrées en DKE.

- Règles de flux de messagerie, y compris anti-malware et anti-spam, qui nécessitent une visibilité sur les pièces jointes

- Microsoft Delve

- eDiscovery

- Recherche et indexation de contenu

- Office Web Apps, y compris la fonctionnalité de co-création

- Copilot

2.2.2 Partage vers l’extérieur

Si vous devez partager vers l’extérieur des documents DKE il sera nécessaire de mettre en place un service de chiffrement DKE ouvert vers l’extérieur et déclarer dans votre annuaire un compte utilisateur permettant à la personne extérieure de s’authentifier dans le but de prouver son identité.

Certaines entreprises choisiront deux clefs de chiffrement documentaires, une clef de chiffrement interne uniquement accessible depuis les réseaux de l’entreprise et une autre accessible de l’extérieur.

Vous disposerez également de la fonctionnalité d’expiration datée d’un document rendant impossible son déchiffrement après une date précise et ce même si les ayants droits ont été déclarés.

2.2.3 Suppression d’une clef DKE

Si en théorie la suppression des clefs DKE est possible, elle est cependant compliquée sauf à parfaitement s’assurer qu’aucun document chiffré ayant eu recours à cette clef n’existe au préalable. Dans le cas contraire, les documents chiffrés avec une clef supprimée demeureront indéchiffrables.

2.3 Des avantages mais aussi des obligations

2.3.1 Haute disponibilité du service et stockage Offline.

Les documents étants doublement chiffrés (une fois par la clef du tenant, la seconde fois par la clef souveraine), l’importance de la présence de ces clefs est cruciale. Sans ces deux clefs et notamment la clef DKE, l’accès au document demeurera impossible. Le service de publication de ces clefs devant par conséquent être implanté en prenant en compte cette obligation. La mise en cluster, la sauvegarde offline des clefs de chiffrement constituera pour le service exploitant, une obligation.

2.4 Quels services de chiffrement DKE ?

Il existe plusieurs façons de mettre en place un service de chiffrement DKE. Naturellement, vous devez impérativement prendre en compte les contraintes de sécurité de votre entreprise et garantir la haute disponibilité du service.

Le service en question de chiffrement DKE peut, soit être déployé via une solution fournie par Microsoft (Solution qui s’apparente plutôt à une solution de PoC, plutôt qu’à une solution ayant vocation à fonctionner en production) soit avec une solution d’éditeur tiers

Le recours à des solutions du marché validées par Microsoft comme celles présentées ci-dessous seront plus à même de garantir la disponibilité du service et offriront des fonctionnalités complémentaires.

3 Conclusion

La solution DKE est une solution robuste et efficace pour assurer une protection documentaire de qualité . Elle nécessite naturellement la prise en compte des contraintes de sécurité et de disponibilité, et ne fera pas l’impasse d’un accompagnement utilisateur. Accompagnée des fonctions de classification Purview elle permettra de mieux protéger les données documentaires de l’entreprise.