Evaluer sa posture de sécurité n’est pas une chose facile compte tenu des innombrables paramètres de sécurité que vous devrez prendre en compte sur les différentes activités de l’environnement Microsoft 365

La complexité des règles d’accès conditionnels, leurs nécessaires personnalisations, mais également les différentes solutions annexes de sécurité que votre entreprise a pu le cas échéant déployées sont autant de particularismes qu’il faudra examiner régulièrement.

Pour simplifier l’examen il est possible de confronter vos postures de sécurité à un modèle de règles pré établies que l’on pourrait considérer comme des bonnes pratiques.

Ces règles sont généralement éditées par des organismes reconnus pour leur sérieux mais également leurs expertises dans le monde de la sécurité.

Dans notre cas nous nous sommes basés sur l’agence américaine de cyber defense (CISA) (https://www.cisa.gov/) qui régulièrement met à jour ces recommandations pour l’environnement Microsoft Office365.

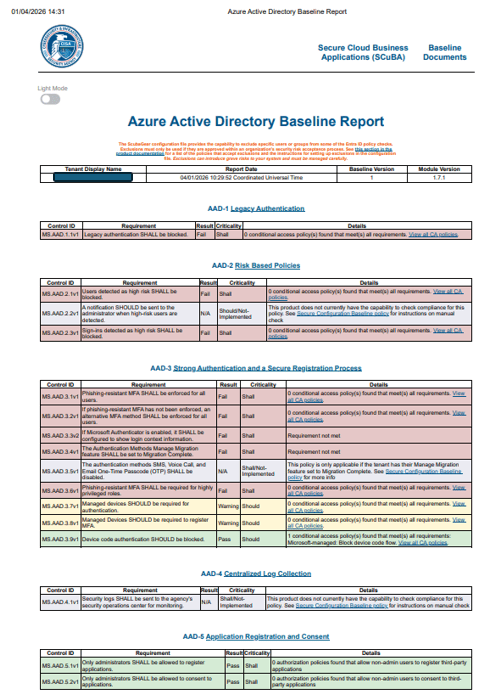

CISA encourage par conséquent les organisations à mettre en œuvre une stratégie cloud organisationnelle pour protéger leurs infrastructures en se défendant contre les attaques liées à leur transition vers O365 et en mieux sécurisant les services O365. Pour ce faire elle à développé un projet nommé Secure Cloud Business Applications (SCuBA) qui permet de valider une posture de sécurité des environnement Office 365 (ScubaGear).

ScubaGearest un outil d’évaluation gratuit qui vérifie l’alignement de la configuration des Tenants M365 avec les politiques décrites dans les bases de configuration sécurisées de SCuBA. CISA a mis cet outil et ses références à la disposition de toutes les agences et organisations du secteur privé cherchant à améliorer la sécurité.

Les contrôles SCuBA ont été mappés à la fois sur NIST SP 800-53 et sur le cadre MITRE ATT&CK.

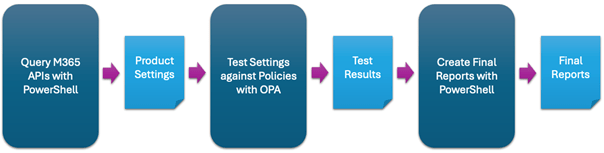

Le processus de cette application est le suivant

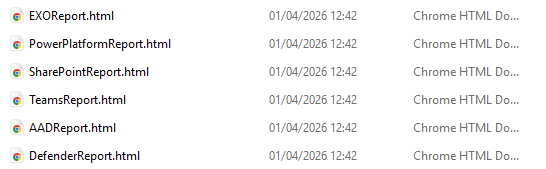

Les éléments contrôlés sont les suivants :

- Microsoft Entra ID : Politiques de gestion des identités et des accès

- Defender: Paramètres avancés de protection contre les menaces

- Exchange Online : Sécurité des emails et configurations de conformité

- Power BI : paramètres de sécurité de l’outil de visualisation de données basé sur le cloud

- Power Platform : Paramètres de sécurité des applications low-code

- SharePoint : Collaboration documentaire et contrôles d’accès

- Teams : Communication et politiques de sécurité des réunions

L’ensemble de la procédure d’exécution et d’installation est disponible sur le lien suivant :

https://github.com/cisagov/ScubaGear

Recommandations

Le plus simple et le plus éfficace est d’utiliser une machine virtuelle dans Azure sur laquelle vous installerez l’ensemble des modules powershell. Utilisez une version Windows 11 Us car en version Francaise nous avons rencontrer quelque difficultées

Utiliser la version 5 de Powershell

Utiliser également un compte ayant les priviléges de lecture seule sur la totalité du Tenant (Global Reader) . Vous devrez également accorder les droits a l’application Graph Explorer de lire votre environnement

Suivez ensuite la procédure décrite ici https://github.com/cisagov/ScubaGear

RESULTATS

Les résultats sont plutot propres . générés en HTML ils devront naturellement etre analysés par vos équipes qui selon l’environnement et vos propres contraintes devront faire l’objet d’une remédiation

Laurent TERUIN