Une vulnérabilité critique affectant Microsoft Exchange Server a été divulguée mi-mai 2026. Elle concerne les environnements on-premise (Exchange 2016, 2019 et Subscription Edition), et ne touche pas Exchange Online.

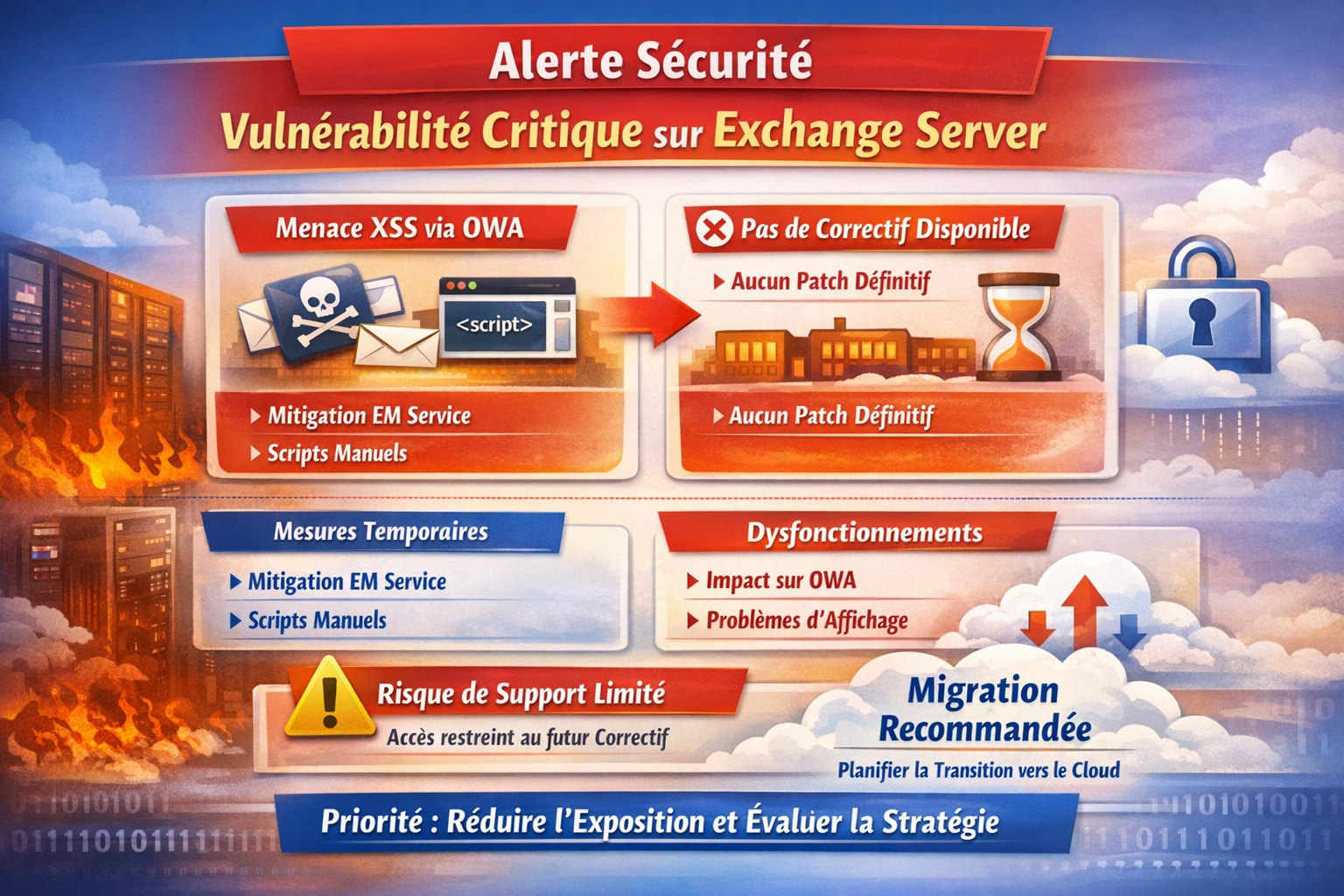

La faille exploite un mécanisme de type cross-site scripting (XSS) via Outlook Web Access (OWA). Elle permet à un attaquant d’envoyer un email spécialement conçu qui, une fois ouvert par un utilisateur, peut déclencher l’exécution de code malveillant dans le navigateur de la victime.

Le risque est amplifié par la nature du vecteur d’attaque (email), largement exposé et difficile à contrôler dans un environnement utilisateur final.

Niveau de risque

Cette vulnérabilité est classée critique et présente un risque élevé pour les environnements exposés :

- Possibilité d’exécution de code dans le contexte utilisateur

- Compromission de sessions et vol d’identifiants

- Exploitation facilitée via des campagnes de phishing ciblées

- Point d’entrée potentiel vers des attaques plus larges sur le SI

Le fait que l’attaque repose sur un scénario courant (consultation d’un email via OWA) augmente significativement la surface d’exposition.

Situation actuelle (absence de patch)

À ce jour, aucun correctif définitif n’est disponible. Microsoft a confirmé travailler sur une mise à jour de sécurité, mais celle-ci n’est pas encore publiée.

Cette absence de patch place les organisations dans une posture dégradée, où la protection repose uniquement sur des mesures de contournement.

Mesures de mitigation disponibles

Microsoft recommande l’utilisation du Exchange Emergency Mitigation Service (EM Service), un mécanisme permettant d’appliquer automatiquement des protections temporaires.

Dans les environnements où ce service est désactivé ou indisponible (notamment environnements isolés), des scripts de mitigation doivent être déployés manuellement.

Cependant, ces mesures restent transitoires et ne remplacent pas un correctif complet.

Impacts opérationnels

Les mesures de mitigation actuellement proposées peuvent provoquer des dégradations fonctionnelles :

- Dysfonctionnement de certaines fonctionnalités OWA

- Problèmes d’affichage (images inline)

- Limitations sur certaines usages utilisateurs (ex : impression de calendriers)

Cela impose une gestion du compromis entre disponibilité des services et réduction du risque de sécurité.

Contraintes de support et risque résiduel

Le futur correctif ne sera pas accessible à l’ensemble des organisations :

- Disponible pour Exchange Server Subscription Edition

- Pour Exchange 2016 et 2019 : accès conditionné à l’adhésion au programme Extended Security Updates (ESU)

- Certains environnements en fin de support ne recevront pas de correctif

Ce point représente un risque structurel pour les organisations exploitant des infrastructures legacy.